博文

元安全:基于平行安全的元宇宙安全框架

精选

精选

||

参考文献:

韩金朋, 刘忠民, 吕秋云, 王震, 陈晓光, 杨满智, 王飞跃. 元安全:基于平行安全的元宇宙安全框架[J]. 指挥与控制学报, 2022, 8(3): 249-259.

HAN Jin-Peng, LIU Zhong-Min, LV Qiu-Yun, WANG Zhen, CHEN Xiao-Guang, YANG Man-Zhi, WANG Fei-Yue. MetaSecurity: A framework for metaverse security based on parallel security[J]. Journal of Command and Control, 2022, 8(3): 249-259.

元安全:基于平行安全的元宇宙安全框架

韩金朋, 刘忠民, 吕秋云, 王震, 陈晓光, 杨满智, 王飞跃

摘 要 元宇宙的三维虚拟空间、虚拟化身将直面网络空间的攻击,造成用户财产损失、虚拟化身失控与社会效率下降等严重影响。基于漏洞库与专业人员维护的传统网络安全监测与管控架构,难以应对脆弱的元宇宙网络资源与虚拟社会工程攻击等问题。本文提出基于平行理论的平行安全系统框架——元安全,将通过人工网络空间映射元宇宙的真实网络空间、在人工网络空间实验不同网络攻击与应对方案、引导专业人员与智能体平行执行应对方案来系统性解决元宇宙的网络安全问题。元安全将通过高效的网络安全应对方案建议与自动执行降低专业人员的工作负担,并增强元宇宙的网络安全。在无人矿的初期应用探索中展现了元安全的应用潜力。元安全不仅保障元宇宙的网络安全,亦推动传统网络安全监测与管控的革新。

关键词 元宇宙,网络安全,平行安全,平行理论

MetaSecurity: A framework for metaverse security based on parallel security

HAN Jin-Peng, LIU Zhong-Min, LV Qiu-Yun, WANG Zhen, CHEN Xiao-Guang,

YANG Man-Zhi, WANG Fei-Yue

Abstract The three-dimensional virtual space and avatars of the metaverse will be attacked directly in cyberspace. Such attacks cause severe impacts such as users' property loss, avatars' loss of control and social inefficiency. The traditional cybersecurity monitor and control architecture based on vulnerability repository and expert maintenance is difficult to address problems, such as vulnerable network resources of the metaverse and virtual social engineering attacks. In this paper, we propose a framework of parallel security based on parallel theory, MetaSecurity, which will systematically solve the cybersecurity problem of metaverse by mapping the real cyberspace of metaverse through artificial cyberspace, experimenting with different cyberattacks and countermeasures in artificial cyberspace, and guiding experts and agents to execute countermeasures. MetaSecurity will reduce experts' workload and enhance the metaverse's cybersecurity through efficient cybersecurity countermeasure recommendations and automated execution. The initial exploration of MetaSecurity for unmanned mines demonstrates the application potential. MetaSecurity not only safeguards the cybersecurity of the metaverse but also promotes the innovation of traditional cybersecurity monitor and control.

Key words metaverse, cybersecurity, parallel security, parallel theory

元宇宙概念起源于网络空间(Cyberspace,或称作赛博空间、网电空间),该词是控制论(Cybernetics)和空间(Space)的组合。网络空间首先于1991年催生了镜像世界(Mirror worlds)[1]的软件技术概念,即现实世界中的每一个真实场景都能被投影到软件模型中,并通过显示器与镜像世界中的自我互动;随即于1992年衍生出元宇宙的塞克朋克文化概念,代表作有《雪崩》[2],实际是一个平行于真实世界的社会化网络空间。

当前网络空间仍面临着庞杂、隐蔽等特征的网络安全(Cyberseurity)威胁 [3-4]。这些威胁并不会随着元宇宙时代的到来而减轻,与之相反的是随着元宇宙的发展,接入到网络空间的设备种类与功能越来越多,网络空间的复杂程度呈现出指数增长。此外,元宇宙提供的数字服务亦会随着用户与场景的增长,而需要更多的网络带宽、计算能力与数据存储空间。上述两种因素导致网络空间的监测与管控难度不断攀升,传统方法面临严峻挑战。挑战不仅表现在能力不足,还有元宇宙所带来的虚拟间谍[5]等新风险。如何有效的监测与管控网络空间,实现网络空间的持续安全成为亟待解决的新问题。

传统网络安全响应模型(PDCERF)有六个阶段,分别是准备(Preparation)、检测(Detection)、抑制(Containment)、根除(Eradication)、恢复(Recovery)与追踪(Follow-up)[6]。准备与追踪阶段是对网络安全事件的预防与总结,元宇宙不仅能将网络安全事件建模分析,而且能将网络安全事件清晰地展示给处置人员;元宇宙为检测阶段提供了超时空的数据与持续性化身检测网络空间;而抑制、根除与恢复是响应模型的处理阶段,元宇宙能扩展出虚拟网络空间诱捕网络攻击,化身的自主交互能力协助元宇宙清除网络安全影响。虽然依托元宇宙能够更好完成网络安全应急响应,但元宇宙建构在网络空间之上,不仅继承了网络空间的便利性,也继承了网络空间的安全风险。例如,分布式拒绝服务、单点故障[7]与女巫[8]等网络攻击仍然能攻破现有元宇宙框架。元宇宙框架与组成的研究往往忽视元宇宙所面临的网络安全风险,但网络安全问题将直接影响元宇宙的正常运行。

元宇宙的网络安全解决方案需要成熟的理论引领。中国科学院自动化研究所王飞跃研究员提出社会物理信息系统(Cyber-Physical-Social Systems,CPSS)是元宇宙的科学抽象,而具象化的元宇宙是CPSS的一种实现[9]。在CPSS概念指导下,元宇宙的网络安全研究归属于CPSS的网络安全问题。CPSS是由物理信息系统(Cyber-Physical Systems,CPS)[10]发展而来,在CPS的网络安全问题中,我们不仅需要监控网络自身的安全,也需要关注网络与物理联合攻击手段[11]。而CPSS中动态网民群体(Cyber Movement Organizations,CMOs)的存在,使得元宇宙的网络安全威胁更加复杂[12-13]。平行理论正是为了解决CPSS的复杂系统问题提出的,通过平行系统将复杂系统问题的不确定性、多样性与复杂性转化为特定任务的敏捷、聚焦、收敛等性能[14]。

本文尝试建立平行安全系统MetaSecurity,基于平行理论和方法形成元宇宙网络空间的有效监测与管控。借助MetaSecurity,对发生在网络空间中的各类问题进行分析与处理,充分解构复杂网络空间安全问题,并根据MetaSecurity中积累的小知识对真实网络空间治理产生积极引导作用,最后形成一套完整的复杂网络空间安全监测与管控解决方案,探索元宇宙的智能网络安全的体系与架构。

1 相关工作

1.1 网络空间虚拟化

早在1969年,阿帕奇网[15]投入运行,便创造了由物理链路搭建起不同主机通讯数字链路的网络空间。而随着硬件虚拟化[16]、软件定义网络(Software Defined Network, SDN)[17]等研究的深入,网络空间的虚拟化已逐步成熟。OpenStack开源项目便是网络空间虚拟化的重要支撑,该项目通过虚拟化技术为云平台提供计算与存储服务[18]。OpenStack是基础设施即服务(Infrastructure as a Service,IaaS),可以使用计算和存储资源,而无须对这些资源进行物理管理和重新分配。当用户的计算或内存需求增加时,OpenStack会动态分配这些资源,而无须增加硬件资源来增加计算和内存容量。此外,OpenStack中的工具Neutron是SDN理念的典型实现,其将虚拟机与上层服务相连通,实现网络即服务。

网络空间虚拟化技术加速了网络靶场发展,为网络空间安全创造了实验验证的可能。目前,有许多研究专注于网络靶场的设计,包括国家和国际项目,培训学生的学术环境以及为私营公司提供的商业工具。国家网络靶场 (National Cyber Range,NCR)[19]是由美国国防高级研究计划局 (Defense Advanced Research Projects Agency,DARPA) 领导的项目,于 2008 年启动,其目标是进行现实的网络空间安全测试,同时支持培训和演练。CYBERWISER(CYBER Wide-Impact cyber SEcurity Risk framework)是欧洲 H2020 项目,专注于开发独立的网络靶场平台,致力于学生和信息技术专业人员的专业培训。CyRIS(Cyber Range Instantiation System)是一个学习平台[20],它提供了一种机制来自动准备和管理网络安全教育的网络范围。此外,恒安嘉新等企业已开发出成熟的商业网络靶场产品构建网络安全的想定环境,以提高安全人员的技能与应对网络威胁的能力。

1.2 元宇宙

元宇宙是一个跨学科的新兴领域,融合多种技术、应用场景。元宇宙将真实世界与虚拟世界无缝结合,允许虚拟化身进行丰富的活动,如教育服务、商业消费[21]、数字治理[22]等。目前,用户进入元宇宙的途径有头戴式显示器、手持式输入设备、非手持式输入设备和动作输入设备四种。元宇宙中的虚拟场景可以通过真实世界和虚拟世界之间三维模型的无监督转换获得[23]。区块链和人工智能等技术,为运行在元宇宙中的应用与服务提供技术支撑[24]。面对元宇宙庞杂的计算需求,分布式的高性能计算集群为其提供强有力的计算能力支撑[25]。元宇宙中,真实世界与虚拟世界融合不仅带来新的机遇,也将真实世界中的安全风险带入了这个新宇宙。沉浸式的虚拟世界,使得被侵害者受到的创伤不弱于真实世界中同样的侵犯,最近的元宇宙社交应用中就出现了许多性骚扰事件[26]。元宇宙中虚实界线的不断模糊,将使事实与虚构更加混乱,例如DeepFake事件使法规和数字取证变得困难[27]。此外,网络空间的安全风险管控机制并不能直接推广到社会物理信息空间融合的元宇宙,而需要将其作为一个整体考虑的监测与管控体系来应对元宇宙的安全风险。

1.3 平行理论

平行理论由早期影子系统的探索[28],发展为人工系统、计算实验与平行执行的ACP方法[29]。随着数字孪生、元宇宙等概念的兴起,平行理论中人工系统的构想越发生动立体[30-34]。数字孪生是对真实系统的数字建模,并不包含社会信息建模[32]。而在元宇宙中,不仅有真实系统的数字模型,也有人类用户交互产生的社会信息,但其仍然缺乏数字模型间自发的交互[34]。在平行理论中,人工系统并不是简单的并行实验环境,而是多元映射的复杂实验环境[35-36]。这些复杂实验环境不仅与真实系统同时或分时地平行交互,还是计算实验的实施平台。计算实验是在基于智能体方法(Agent-based method)的复杂实验环境中,利用涌现等统计手段分析评估解决方案的有效性,并对方案进行相应修改的过程[35]。由于真实系统与人工系统存在巨大的建模鸿沟,计算实验得到的解决方案难以在真实系统获得期望的效果,故而构建“自我实验语言”的默顿系统来平行执行引导真实系统实现目标[37]。

平行理论在不同的领域有这丰富的成果。在网络安全领域,平行安全介绍了网络安全观的变化与基本框架,本文将利用元宇宙的特性进一步丰富平行安全框架[3]。在指挥与控制领域,先后提出了平行军事体系[38]、指控 5.0[14]、情报 5.0[39]、平行航母[40]、平行坦克[41]、局域网络化自主作战[42]、军事区块链[43]、PREA环[44-46]以及装备的平行测试[47]等一大批新理论、新方法助力军队现代化[48];在感知领域,构建了开源视觉感知研究平台(Open Source Parallel Vision Platform,OpenPV)[49]、提出了平行视觉 [50]、平行光场 [51]与平行点云[52];在交通领域,提出了平行交通[53-54]与平行矿山[55],并在此支撑下,慧拓公司在智能矿山解决方案提供商中成为佼佼者。此外,基于平行理论的平行系统也在电网[56]、应急管理[57-58]等领域获得了成功应用。

2 元宇宙带来的机遇与挑战

2.1网络安全机遇

元宇宙带来的众多特性与应用将为网络安全监测与管控提供新动能。

2.1.1 低成本虚拟场景搭建

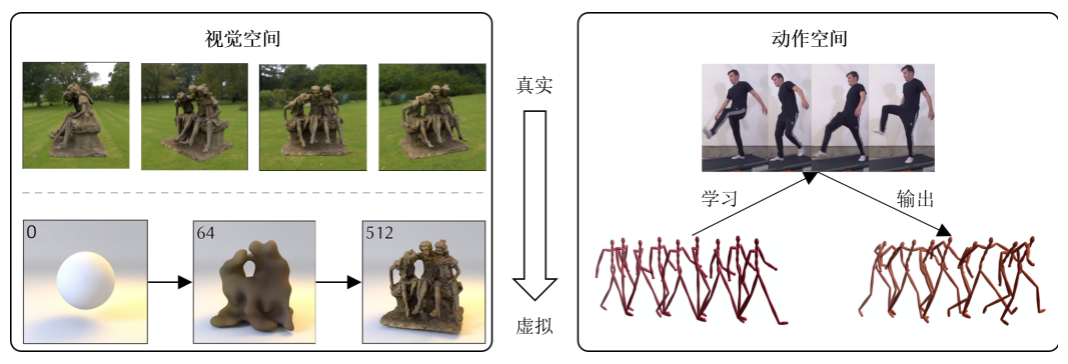

元宇宙中虚拟世界对物理世界的情景模拟、过程仿真与虚拟创造构成了以用户为中心的沉浸式环境。如图1所示,从真实世界映射到虚拟世界的视觉生成[59]与动作学习[60]技术研究越发成熟,随着研究与应用的进一步探索,元宇宙的虚拟场景搭建成本将更加低廉。

2.1.2 新计算模式与基础设施

元宇宙将构建出新的计算模式,并与现有云计算等模式相辅相成。云计算模式形成了基础架构即服务、平台即服务与软件即服务的使用方式。而元宇宙将带来以虚拟化身与虚拟空间为计算资源的新模式与新基础设施,其将以用户为中心提供智能化计算资源与服务。

图1 虚拟场景搭建[59-60]

Fig. 1 Virtual scenario construction[59-60]

图2 元宇宙的安全威胁

Fig. 2 Metaverse security threats

2.1.3 虚实融合的用户体验

用户能在元宇宙与真实世界间自由穿行,尽管元宇宙的可穿戴设备发展仍需时日,但区块链技术的应用加速了虚实信息与资产融合的进程。元宇宙将彻底打破虚实边界,将虚拟世界融入到真实世界的生产生活中。

2.2网络安全挑战

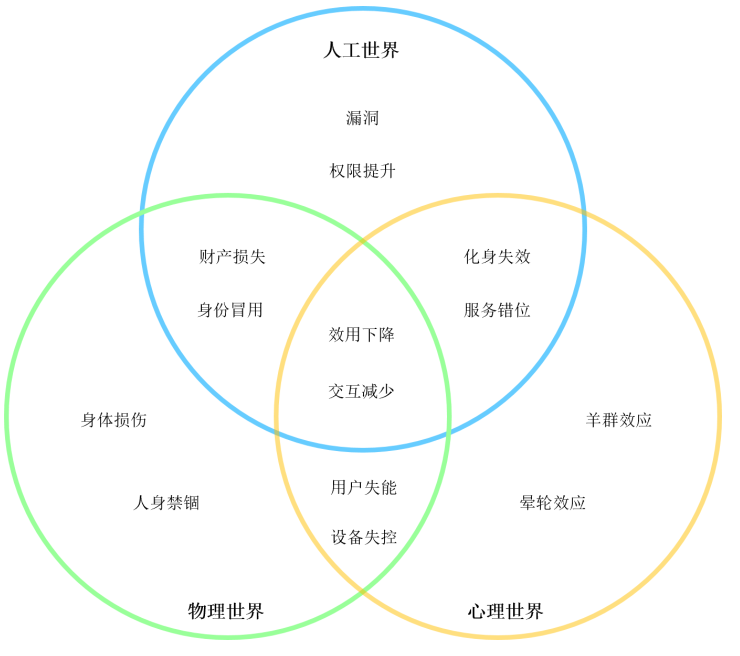

波普尔在“三个世界”理论[61]基础上,进一步分析出了基于对象的物理世界、精神或意识的心理世界、不存在于前两者的人工世界。如图2所示,我们以主体损伤与主体失控为切入点,分析每个世界以及交汇处的元宇宙网络安全挑战。

2.2.1 物理世界

元宇宙的发展必然会深度数字化改造物理世界的实体经济、社会形态与个人空间。在方便生活、增强交互与活跃交易的背景下,元宇宙网络空间的安全威胁也会如影随形的到来。单纯网络空间的安全问题只会影响到网络空间中的硬件、软件与网络通路,而在元宇宙中网络空间的安全威胁将伴随着沉浸式、跨时空、交互性等新机遇进入物理世界。通过虚实互动将网络空间的控制权延伸到了物理空间,黑客或黑客化身能够更加轻松地通过元宇宙的网络空间获得物理事务的控制权限,他们可以控制物理世界空间结构来对个人或群体实施人身禁锢,威胁人身自由权力。此外,用户沉浸式进入元宇宙享受无尽梦幻服务,增加了用户患上网络综合征等精神性疾病风险,进而会伤害到用户身体。

2.2.2 人工世界

人工世界在元宇宙的讨论中,多集中在三维虚拟环境的构建与虚拟社交等功能性应用。而人工世界的网络空间仍将起到元宇宙基础元素信息通道与上层服务计算与存储承载体。虽然元宇宙的通道拓扑更加健壮,但网络空间中拥有计算与访问权限的设备也陡然增长,其发展的规模必然会使得单点攻击与拒绝服务等攻击手段的威力见长,使得元宇宙网络空间面对庞大的僵尸网络攻击仍显脆弱。人工世界是元宇宙自由、可编程的实现场所,而这样开放的服务,难以保障人工世界创造物的安全性,目前的网络空间中的漏洞库仍在不断更新,而在面对元宇宙的人工世界的漏洞,是否仍有必要去维护一个近乎完备的漏洞库,将等待后来者的回应。尽管人工世界融合了区块链技术,实现了不变性与可追溯性,但黑客仍能通过权限提升来获得元宇宙中人工世界拥有者的相同权限,而不变性只会让人工世界中的服务更加确认权限的正确性。

2.2.3 心理世界

用户的感受与思想都是在心理世界中,而元宇宙的发展将更加频繁的刺激用户的心理世界,从而将用户深坠于虚幻的假象中。在现有的网络空间中,社会工程学最为贴近于网络参与者的心理世界,黑客将吸引用户的服务特征无限放大,诱导用户产生偏离事实的认知,从而接受信任黑客提供的服务,而黑客利用用户的信任感实施欺骗等违法行为,这就是晕轮效应。此外,从众心理的“羊群效应”亦能在元宇宙的网络空间中发挥威力,黑客多利用虚假消息、虚假身份虚假元宇宙的网络空间诱骗用户进入骗局,使用户盲目从事损害自身与他人利益的活动。

2.2.4 交汇世界

在三元世界中,元宇宙将有限网络空间的安全威胁扩展到无限空间。而在三元世界的交汇处,安全的威胁并没有减弱而是变得更加抽象,而这些抽象的威胁随着元宇宙网络空间的延伸将会具象为更有威力的存在。物理世界与心理世界交汇处为用户失能与设备失控,物理世界与人工世界交汇处为财产损失与身份冒用,心理世界与人工世界交汇处为化身失效与服务错位;三个世界交汇处为效用下降与交互减少。

3 平行安全:元宇宙的安全范式

平行安全的关键思想是通过真实网络空间与人工网络空间的相互作用来应对元宇宙网络空间面临的安全挑战。图3给出了平行安全的系统框架,依托于基础设施搭建元宇宙网络空间的人工系统,其中控制器管理硬件、网络与攻防虚拟化的开放接口,以满足多元场景的需求。依托于人工系统搭建的多元场景[62],根据网络空间的安全需求轻松选出合适的虚拟安全场景,来演练防御策略进行计算实验。在计算实验的过程中,都能够通过人机交互的方式获取防御策略测试进展与数据融合的可视化展示。计算实验后形成的网络空间安全解决方案将通过平行执行来引导真实网络空间自我实现安全的网络空间。

平行安全系统将改善元宇宙网络空间的监测与管控,并提供实时优化的安全解决方案,从而有效地应对元宇宙中不断变化的网络安全威胁。

3.1 构建人工网络空间

人工网络空间是元宇宙中真实网络空间的一类孪生系统,我们可以在这个系统上重复实验来测试元宇宙的安全能力,并在分析测试结果后,实时优化防御策略。元宇宙不仅有规模庞大的硬件支撑,也有网络空间的大量计算与海量数据存储需求的网络空间。人工网络空间不是真实网络空间的硬件与服务的数字孪生,而是将元宇宙在计算机中的映射,是对物理世界与虚拟世界的软件定义。人工网络空间不仅有真实网络空间的基础模型与功能,还能推演元宇宙的变化,为精准描述、超前预测与智能决策提供服务支撑。人工网络空间是平行安全框架的核心之一,为计算实验提供实验场景,为平行执行提供验证分析。在人工网络空间中,控制层与虚拟模型层分离,底层物理与虚拟基础设施从服务中抽象出来。因而,获得了前所未有的可编程性、自动化与网络空间控制,从而能够构建高度可扩展和灵活的网络空间,以满足元宇宙中不断变化的服务需求。通过在控制层收集元宇宙状态,人工网络空间使元宇宙的参与者通过动态与自动化方式灵活地配置、管理、保护和优化网络空间防御策略。此外,该系统还支持一组服务应用编程结构,这些接口能实现通用元宇宙服务,包括虚拟化身备份、虚拟场景演化、虚拟攻防对抗以及所有形式的策略管理。

图3 平行安全框架

Fig. 3 Parallel security framework

3.2 基于人工网络空间的计算实验

对人工网络空间进行建模后,可以通过计算实验的方法分析真实网络空间的各种特征和行为。人工网络空间可以看作是一个可控、可重复的系统,在其中可以设计各种实验来引入各种不确定因素,甚至是那些传统方式难以量化的元素和事件。通过系统实验和复杂过程系统的重复定量分析统计数据,来优化元宇宙网络空间防御策略。计算实验的目标不是让防御策略在人工网络空间中无限逼近真实网络空间的实施效果,而是把在人工网络空间中生成的数据与结果看作真实网络空间中将要发生的一种可能。传统的模拟仿真计算只是计算实验一个步骤,是生成多种复杂情景与方案的手段,而真实网络空间只是计算实验中出现地一种演化路径。

在计算实验中,各种虚拟化身与元素代替了元宇宙真实网络空间中的参与者与基础设施,而由于物理、社会与硬件等束缚在现实中无法进行的实验,可以在人工网络空间中测试,突破了无法通过重复实验获得经验的局限。借助机器学习等先进技术,对不同参数、规则与元素组合生成众多完备场景演化产生的数据进行分析,实时自适应优化更新场景中的攻防策略,实现海量经验数据生成与策略优化。对于真实元宇宙中无法解决的网络安全问题,首先在人工网络空间中映射出该问题场景,基于计算实验思想与各种优化方法进行参数与模型选型的优化和调整,并对实验结果进行记录与分析,最终实现元宇宙中复杂网络安全问题的求解。

3.3 基于演化结果的平行执行

人工网络空间与元宇宙的真实网络空间之间的平行执行是利用计算实验得到的数据、对抗策略与知识对真实网络空间进行引导,通过平行执行在人工网络空间与真实网络空间之间的联系,将在人工网络空间中的计算实验结果应用到人工网络空间与真实网络空间中,并依据人工网络空间与真实网络空间的运作结果与目标偏差所构成的反馈信息对人工网络空间进行优化与调节,实现虚实互动的平行执行。通常在平行安全框架中运行的不只一个人工网络空间。我们可以根据元宇宙历史情况、正常和平均性能、最佳和理想操作或用于应急管理的最坏情况场景来创建不同的人工网络空间。通过真实网络系统与其映射出的多个人工网络空间之间的交互和平行执行,可以在线和离线评估和分析不同网络安全对抗策略在各种条件和期望下的有效性,及时获取有用信息并组合起来生成和选择控制和管理决策。如此反复迭代演化,形成虚实之间的双闭环,从而使得平行安全服务于元宇宙的真实网络空间。

平行安全的核心作用是以可行、可靠的人工网络空间中计算实验获得持续、优质的实验数据,模拟异常场景,描述网络空间中的对抗情景,预测网络空间的对抗效用,引导元宇宙参与者安全生产生活。平行安全的核心优势在于其能够高效、可视化地实现元宇宙网络空间的入侵检测、漏洞扫描、应急处置、风险汇报与教育培训。

4 平行安全的关键技术

4.1 平行网络

平行网络架构是支撑人工网络空间与元宇宙真实网络空间的重要基础设施,能实现对网络空间进行全局控制与自适应优化网络空间结构与参数等[63]。平行网络中,真实网络通过平行网络的感知能力实时向人工网络反馈真实运行数据,人工网络依据真实数据构建、完善自身结构与参数,实现真实网络到人工网络的多元场景映射。在人工网络基础上,通过大量重复计算实验模拟测试真实网络,获得丰富实验数据,结合真实数据评估、分析与优化网络控制与管理策略,实现真实网络安全策略的实时、自主与可视化方案优化。通过平行执行的方法,真实网络与人工网络实现虚实互动,参数优化实时联动,最终实现平行网络方案的快速、精准收敛[64]。

4.2 平行感知

感知系统是元宇宙网络空间的“眼镜”,负责利用多模态感知设备获得网络空间的场景信息。由于网络空间不仅有物理基础设施,还有实时计算与存储的虚拟信息。因此,构建实时、高效与真实的网络空间感知系统是平行安全的重要任务。平行感知将ACP方法推广到感知领域,并给出了感知系统的框架与关键技术[65]。平行安全系统借助平行感知技术,在真实网络空间的真实数据基础上,融合人工网络空间实验数据,分析、评估与优化网络安全攻防策略。基于平行视觉感知的研究框架,我们搭建了OpenPV[49],该平台提供了一批人工场景中获得到的虚拟图像集,结合真实场景图像集增强现有感知算法优化能力,实现对复杂场景的实时智能感知。

4.3 平行学习

平行学习是实现平行安全系统平稳运行的参数优化方法。传统的参数优化方法根据对优化目标有限认知模型的偏差,渐进向缩减偏差的方向修正模型参数,从而得到特定任务最优模型参数。但随着网络空间复杂度不断上升,通过部分信息来构建和修正系统模型参数的思路难以实现最优化系统的目标。针对以上问题,平行学习框架将成熟的人工智能技术应用到平行世界的复杂系统[66]。平行学习基于真实网络空间的“小数据”通过描述学习构建与优化人工网络空间,由人工网络空间进一步生成“大数据”反哺和增强了预测学习的准确性,最终通过引导学习将计算实验中的安全解决方法付诸实施,真实网络空间的应用数据将填充到“小数据”中构成平行系统学习优化大闭环。

4.4 平行区块链

为了元宇宙持久发展,其应该创建在去中心化的架构上,以避免单点故障,低透明度和少数实体控制的集中化风险。区块链技术为构建可持续的虚拟经济与构建元宇宙中的价值体系提供了开放和去中心化的解决方案。区块链是一种分布式账本,其中数据被结构化为哈希链块,并具有去中心化,不变性,透明度和可追溯性[67]。平行区块链是平行安全系统的数据存储、验证、分享、溯源与修复的重要保障技术。其是基于构建真实区块链系统多元映射的人工区块链系统,通过人工区块链上的计算实验来分析与评估真实区块链的演化规律,利用平行执行方法将通过计算实验获得的“小知识”应用到真实区块链系统与人工区块链中,实现对元宇宙中真实区块链的可行、可靠的管理与控制[68]。

图4 平行安全无人矿应用

Fig. 4 Parallel security applications for unmanned mine

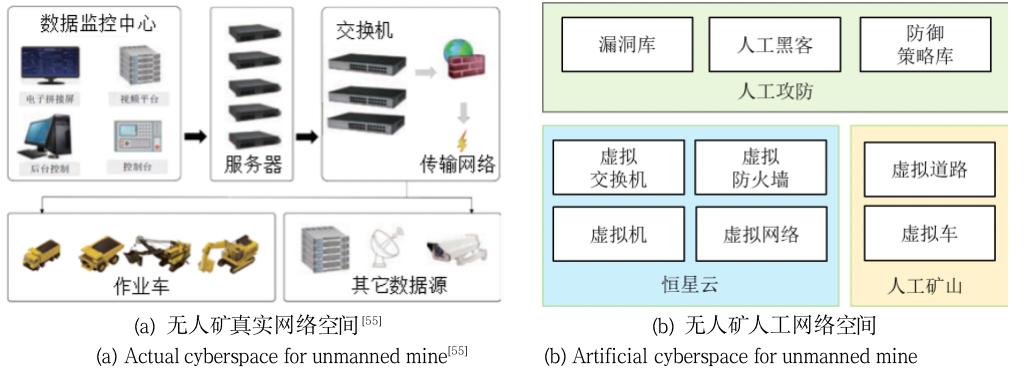

5 无人矿中的平行安全应用探索

无人矿是面向露天矿山无人化与智能化生产过程,设计了虚实互动的平行矿山系统[55]。该系统包括单车作业系统、多车协同系统、车路协同系统、远程接管系统以及通讯系统。而这些系统内部与之间的沟通是通过5G、Mesh等无线网络以及有线网络架构出无人矿的网络空间。远程接管系统虽然没有使用XR技术,但使用多屏实时展示无人车辆真实场景也能沉浸式模拟出真实驾驶感受。此外,平行矿山中构建的人工矿山系统能够引入不同的因素来实现真实矿山的多元映射,远程接管的驾驶员亦能在人工矿山中驾驶作业车辆完成生产任务。基于平行理论构建的平行矿山先天具有虚拟场景与虚实互动机制,使得平行矿山具有元宇宙矿山的初期探索资源。

如图4(a)所示,无人矿的真实网络空间中,车辆作业、工控设备操作与网络摄像等感知矿区、车端与路端的全部数据信息经由无线与有线网络的路由交换之后进入服务器集群,数据监控中心实时通过服务器集群提供的可视化数据监测、分析、管理与控制平行矿山系统。远程接管系统属于数据监控中心的应急处理与小样本数据获取的手段。

平行安全的人工网络空间如图4(b)所示,其主要由平行矿山中的人工矿山、网络靶场恒星云、人工攻防模块构成。人工矿山是真实矿山多元映射而来,其中的虚拟作业车辆与道路同真实矿山作业完全一致,在人工矿山实验获得的数据能够直观的反应实验对象在真实矿山中的表现。恒星云是基于OpenStack开发的网络靶场 ,对真实矿山网络设备与网络架构虚拟化,并能代替真实设备来传输真实数据。此外,恒星云还提供完整的服务编程接口,为平行安全的网络结构赋予自由、灵活的构建能力。人工攻防的初期构建仍需要网络安全的专业人员参与,恒安云提供了培训专业人员的虚拟对抗场景,并协助专业人员监测与管控无人矿的网络空间。通过平行安全系统的运用,无人矿的平行矿山系统具有了持续网络安全监测与管控的能力。

6 结束语

元宇宙是当今网络空间发展的重要方向,然而继承现有网络空间的安全威胁与生成自元宇宙虚拟空间的安全威胁很少受到关注。我们认为元宇宙是社会物理信息系统CPSS的一种具像实现,因此CPSS的安全解决方案必然能够适用于元宇宙。本文介绍了元宇宙的新机遇与面临的安全新挑战,并进一步阐述了平行安全的框架、关键技术与无人矿应用案例。平行安全在CPSS系统中,精准描述建模、超前预测方案与友善引导实施的特性延续到了元宇宙网络安全保障中。虽然,平行安全系统从理论概念到应用仍然有很长的路要走,但我们相信随着技术的进步、思想的成熟,平行安全必将更加可靠与高效地保障网络空间持续安全。

参考文献:

1 GELERNTER D. Mirror Worlds or the day software puts the universe in a shoebox: How will it happen and what it will mean[M]. New York: Oxford University Press, 1991.

2 STEPHENSON N. Snow crash[M]. New York: Bantam Books, 1992.

3 李浥东, 张俊, 陶耀东, 等. 平行安全:基于CPSS的生成式对抗安全智能系统[J]. 智能科学与技术学报, 2020, 2(2): 194-202.

LI Y D, ZHANG J, TAO Y D, et al. Parallel security: Generative adversarial systems for intelligent security in CPSS[J]. Chinese Journal of Intelligent Science and Technology, 2020, 2(2): 194-202.

4 潘宣辰, 陈倩. 5G 应用场景下的指挥与控制系统安全防御[J]. 指挥与控制学报, 2020, 6(4): 328-333.

PAN X C, CHEN Q. Command and control system security defense based on 5G applications[J]. Journal of Command and Control, 2020, 6(4): 328-333.

5 LEENES R. Privacy in the metaverse: Regulating a complex social construct in a virtual world[C]//IFIP- The International Federation for Information Processing. Boston: Springer, 2008: 95-112.

6 ZHANG Y N, SHI P J, LIU Y, et al. Study on incident response system of automotive cybersecurity[C]// Security and Privacy in New Computing Environments. Cham: Springer, 2019: 198-209.

7 ALI M S, VECCHIO M, PINCHEIRA M, et al. Applications of blockchains in the internet of things: a comprehensive survey[J]. IEEE Communications Surveys & Tutorials, 2019, 21(2): 1676-1717.

8 ZHANG K, LIANG X, SHEN X. Sybil attacks and their defenses[J]. IEEE Internet of Things Journal, 2014, 1(4): 372-383.

9 WANG F Y. Parallel intelligence in metaverses: Welcome to hanoi! [J]. IEEE Intelligent Systems, 2022, 37(1): 16-20.

10 邓苏, 王嵘, 王志飞, 等. 军事信息物理系统架构及动态资源调度稳定性研究[J]. 指挥与控制学报, 2016, 2(4): 309-314.

DENG S, WANG R, WANG Z F, et al. Architecture of military cyber physical system and stability analysis of dyanmic resource scheduling[J]. Journal of Command and Control, 2016, 2(4): 309-314.

11 ALGULIYEV R, IMAMVERDIYEV Y, SUKHOSTAT L. Cyber-physical systems and their security issues[J]. Computers in Industry, 2018, 100: 212-223.

12 王飞跃. 基于社会计算和平行系统的动态网民群体研究[J]. 上海理工大学学报, 2011, 33(1): 8-17.

WANG F Y. Study on cyber-enabled social movement organizations based on social computing and parallel systems[J]. Journal of University of Shanghai for Science and Technology, 2011, 33(1): 8-17.

13 WANG X, LI L, YUAN Y, et al. ACP-based social computing and parallel intelligence: Societies 5.0 and beyond[J]. CAAI Transactions on Intelligence Technology, 2016, 1(4): 377-393.

14 王飞跃. 指控5.0: 平行时代的智能指挥与控制体系[J]. 指挥与控制学报, 2015, 1(1): 107-120.

WANG F Y. CC 5.0: Intelligent command and control systems in the parallel age [J]. Journal of Command and Control, 2015, 1(1): 107-120.

15 MCQUILLAN J, FALK G, RICHER I, et al. A review of the development and performance of the ARPANET routing algorithm[J]. IEEE Transactions on Communications, 1978, 26(12): 1802-1811.

16 PEK G, BUTTYAN L, BENCSATH B. A survey of security issues in hardware virtualization[J]. ACM Computing Surveys, 2013, 45(3): 1-34.

17 AMIN R, REISSLEIN M, SHAH N. Hybrid SDN networks: A survey of existing approaches[J]. IEEE Communications Surveys & Tutorials, 2018, 20(4): 3259-3306.

18 KRISTIANI E, YANG C Y, HUANG C Y, et al. The implementation of a cloud-edge computing architecture using OpenStack and Kubernetes for air quality monitoring application[J]. Mobile Networks and Applications, 2021, 26(3): 1070-1092.

19 FERGUSON B, TALL A, OLSEN D. National cyber range overview[C]//IEEE Military Communications Conference. New York: IEEE Press, 2014: 123-128.

20 PHAM C, TANG D, CHINEN K, et al. CyRIS: A cyber range instantiation system for facilitating security training[C]//Proceedings of the Seventh Symposium on Information and Communication Technology (SoICT). ACM Press, 2016: 251-258.

21 SHEN B, TAN W, GUO J, et al. How to promote user purchase in metaverse? A systematic literature review on consumer behavior research and virtual commerce application design[J]. Applied Sciences, 2021, 11(23): 11087.

22 ALMEIDA V, FILGUERIRAS F, DONEDA D. The ecosystem of digital content governance[J]. IEEE Internet Computing, 2021, 25(3): 13-17.

23 TERRACE J, CHESLACK-POSTAVA E, LEVIS P A, et al. Unsupervised conversion of 3D models for interactive metaverses[C]//IEEE International Conference on Multimedia and Expo. New York: IEEE Press, 2012: 902-907.

24 YANG Q, ZHAO Y, HUANG H, et al. Fusing blockchain and AI with metaverse: A survey[EB/OL]. (2022-06-14)[2022-06-19]. https://arxiv.org/pdf/2201.03201.pdf.

25 GOEL A, RIVERA W A, KINCAID P J, et al. A research framework for exascale simulations of distributed virtual world environments on high performance computing (HPC) clusters[C]//Proceedings of the Symposium on High Performance Computing, Society for Computer Simulation International. New Orleans: ACM Press, 2015: 25-32.

26 ZHENG Q X, Do T N, WANG L Q, et al. Facing the illusion and reality of safety in social VR[C]//Proceedings of the 1st Workshop on Novel Challenges of Safety, Security and Privacy in Extended Reality in the CHI Conference on Human Factors in Computing Systems. New Orleans: ACM Press, 2022: 1-5.

27 LI Y, YANG X, SUN P, et al. Celeb-DF: A large-scale challenging dataset for DeepFake forensics[C]//IEEE/CVF Conference on Computer Vision and Pattern Recognition (CVPR). New York: IEEE Press, 2020: 3204-3213.

28 WANG F Y. Shadow systems: A new concept for nested and embedded co-simulation for intelligent systems[R]. RAL Technical Report, The University of Arizona, Tucson, Arizona, USA, 1994.

29 WANG F Y. Toward a paradigm shift in social computing: The ACP approach[J]. IEEE Intelligent Systems, 2007, 22(5): 65-67.

30 王飞跃. 人工社会、计算实验、平行系统——关于复杂社会经济系统计算研究的讨论[J]. 复杂系统与复杂性科学, 2004, 1(4): 25-35.

WANG F Y. Artificial societies, computational experiments, and parallel systems — A discussion on computational theory of complex social-economic systems[J]. Complex Systems and Complexity Science, 2004, 1(4): 25-35.

31 王飞跃, 史帝夫·兰森. 从人工生命到人工社会——复杂社会系统研究的现状和展望[J]. 复杂系统与复杂性科学, 2004, 1(1): 33-41.

WANG F Y, LANSING J S. From artificial life to artificial societies — New methods for studies of complex social systems[J]. Complex Systems and Complexity Science, 2004, 1(1): 33-41.

32 杨林瑶, 陈思远, 王晓, 等. 数字孪生与平行系统:发展现状、对比及展望[J]. 自动化学报, 2019, 45(11): 2001-2031.

YANG L Y, CHEN S Y, WANG X, et al. Digital twins and parallel systems: State of the art, comparisons and prospect[J]. Acta Automatica Sinica, 2019, 45(11): 2001-2031.

33 沈如松, 徐焕翔, 矫永康, 等. 数字孪生及其在飞行器领域应用[J]. 指挥与控制学报, 2021, 7(3): 241-248.

SHEN R S, XU H X, JIAO Y K, et al. Digital twin and its application in aircraft field[J]. Journal of Command and Control, 2021, 7(3): 241-248.

34 李小双, 王晓, 杨林遥, 等. 元电网MetaGrid:基于平行电网的新一代智能电网的体系与架构[J]. 智能科学与技术学报, 2021, 3(4): 387-398.

LI X S, WANG X, YANG L Y, et al. MetaGrid: A parallel grids based approach for next generation smart power systems[J]. Chinese Journal of Intelligent Science and Technology, 2021, 3(4): 387-398.

35 王飞跃. 关于复杂系统研究的计算理论与方法[J]. 中国基础科学, 2004, 6(5): 5-12.

WANG F Y. Computational theory and methods for the study of complex systems[J]. China Basic Science, 2004, 6(5): 5-12.

36 王飞跃. 平行控制:数据驱动的计算控制方法[J]. 自动化学报, 2013, 39(4): 293-302.

WANG F Y. Parallel Control: A method for data-driven and computational control[J]. Acta Automatica Sinica, 2013, 39(4): 293-302.

37 王飞跃, 王晓, 袁勇, 等. 社会计算与计算社会:智慧社会的基础与必然[J]. 科学通报, 2015, 60(5-6): 460-469.

WANG F Y, WANG X, YUAN Y, et al. Social computing and computational societies: the foundation and consequence of smart societies[J]. China Science Bulletin, 2015, 60(5-6): 460-469.

38 王飞跃. 面向赛博空间的战争组织与行动:关于平行军事体系的讨论[J]. 军事运筹与系统工程, 2012, 26(3): 5-10.

WANG F Y. Organization and operations of war for cyberspace: A discussion of parallel military systems[J]. Military Operations Research and Systems Engineering, 2012, 26(3): 5-10.

39 王飞跃. 情报5.0:平行时代的平行情报体系[J]. 情报学报, 2015, 34(6): 563-574.

WANG F Y. Intelligence 5.0:Parallel intelligence in parallel age[J]. Journal of the China Society for Scientific and Technical Information, 2015, 34(6): 563-574.

40 阳东升, 王坤峰, 陈德旺, 等. 平行航母:从数字航母到智能航母[J]. 指挥与控制学报, 2018, 4(2): 101-110.

YANG D S, WANG K F, CHEN D W, et al. Parallel carrier fleets: From digital architectures to smart formations[J]. Journal of Command and Control, 2018, 4(2): 101-110.

41 邢阳, 刘忠民, 刘腾, 等. 平行坦克的数字四胞胎结构及其核心技术[J]. 指挥与控制学报, 2018, 4(2): 111-120.

XING Y, LIU Z M, LIU T, et al. Parallel tanks: Defining a digital quadruplet for smart tank systems[J]. Journal of Command and Control, 2018, 4(2): 111-120.

42 白天翔, 徐德, 王飞跃. 局域网络化自主作战的概念与展望[J]. 指挥与控制学报, 2017, 3(1): 1-9.

BAI T X, XU D, WANG F Y. Concept and outlook of local network-centric autonomous warfare[J]. Journal of Command and Control, 2017, 3(1): 1-9.

43 王飞跃, 袁勇, 王帅, 等. 军事区块链: 从不对称的战争到对称的和平[J]. 指挥与控制学报, 2018, 4(3): 175-182.

WANG F Y, YUAN Y, WANG S, et al. Military blockchain: From asymmetric warfare to symmetric peace[J]. Journal of Command and Control, 2018, 4(3): 175-182.

44 阳东升, 姜军, 王飞跃. 从平台到体系:指挥对抗活动机理的演变及其PREA环对策[J]. 指挥与控制学报, 2018, 4(4): 263-271.

YANG D S, JIANG J, WANG F Y. From platforms to systems of systems: On mechanism evolution of command confrontation and its PREA loop[J]. Journal of Command and Control, 2018, 4(4): 263-271.

45 阳东升, 张维明. PREA环及其平行智能[J], 指挥与控制学报, 2019, 5(4): 274-281.

YANG D S, ZHANG W M. PREA loop and its parallel intelligence[J]. Journal of Command and Control, 2019, 5(4): 274-281.

46 阳东升, 朱承, 肖卫东, 等. 宏观尺度C2过程机理:多域多PREA环及其冲突协调模型[J]. 指挥与控制学报, 2021, 7(1): 11-27.

YANG D S, ZHU C, XIAO W D, et al. Process mechanism for macro command and control: Coordinate conflicts and resolution model for multi-PREA loop in multi-domains[J]. Journal of Command and Control, 2021, 7(1): 11-27.

47 杨雪榕, 范丽, 张大曦. 武器装备体系效能评估的平行试验方法研究[J]. 指挥与控制学报, 2015, 1(4): 403-408.

YANG X R, FAN L, ZHANG D X. Methodology of parallel experiment theory for effectiveness evaluation of weapon equipment system-of-systems[J]. Journal of Command and Control, 2015, 1(4): 403-408.

48 陈小青. 军队信息化建设范式研究——论数字化、网络化、智能化到平行化的融合发展[J]. 国防科技, 2019, 40(1): 82-87.

CHEN X Q. Research on the paradigm of military informatization construction — On the integration development of digitalization, networking, intelligent and parallelization[J]. National Defense Technology, 2019, 40(1): 82-87.

49 LI X, WANG K F, TIAN Y L, et al. The ParallelEye dataset: A large collection of virtual images for traffic vision research[J]. IEEE Transactions on Intelligent Transportation Systems, 2019, 20(6): 2072-2084.

50 WANG K F, GOU C, ZHENG N N, et al. Parallel vision for perception and understanding of complex scenes: Methods, framework, and perspectives[J]. Artificial Intelligence Review, 2017, 48(3): 299-329.

51 王飞跃, 孟祥冰, 杜思聪, 等. 平行光场:基本框架与流程[J]. 智能科学与技术学报, 2021, 3(1): 110-122.

WANG F Y, MENG X B, DU S C, et al. Parallel light field: The framework and processes[J]. Chinese Journal of Intelligent Science and Technology, 2021, 3(1): 110-122.

52 TIAN Y L, WANG X, SHEN Y, et al. Parallel point clouds: Hybrid point cloud generation and 3D model enhancement via virtual-real integration[J]. Remote Sensing, 2021, 13(15): 2868.

53 WANG F Y. Parallel control and management for intelligent transportation systems: Concepts, architectures, and applications[J]. IEEE Transactions on Intelligent Transportation Systems, 2010, 11(3): 630-638.

54 吕宜生, 陈圆圆, 金俊臣, 等. 平行交通:虚实互动的智能交通管理与控制[J]. 智能科学与技术学报, 2019, 1(1): 21-33.

LV Y S, CHEN Y Y, JIN J C, et al. Parallel transportation: Virtual-real interaction for intelligent traffic management and control[J], Chinese Journal of Intelligent Science and Technology, 2019, 1(1): 21-33.

55 陈龙, 王晓, 杨健健, 等. 平行矿山:从数字孪生到矿山智能[J]. 自动化学报, 2021, 47(7): 1633-1645.

CHEN L, WANG X, YANG J J, et al. Parallel mining operating systems: From digital twins to mining intelligence[J]. Acta Automatica Sinica, 2021, 47(7): 1633-1645.

56 ZHANG J J, WANG F Y, WANG Q, et al. Parallel dispatch: A new paradigm of electrical power system dispatch[J]. IEEE/CAA Journal of Automatica Sinica, 2018, 5(1): 311–319.

57 王飞跃, 邱晓刚, 曾大军, 等. 基于平行系统的非常规突发事件计算实验平台研究[J]. 复杂系统与复杂性科学, 2010, 7(4): 1-10.

WANG F Y, QIU X G, ZENG D J, et al. A computational experimental platform for emergency response based on parallel systems[J]. Complex Systems and Complexity Science, 2010, 7(4): 1-10.

58 胡玉玲. 基于ACP方法的高层建筑火灾中人员疏散策略研究[D]. 北京: 北京理工大学, 2015.

HU Y L. A study of evacuation strategies for high-rise building fires based on ACP methodology[D]. Beijing: Beijing Institute of Technology, 2015.

59 VICINI D, SPEIERER S, JAKOB W. Differentiable signed distance function rendering[J]. ACM Transactions on Graphics, 2022, 41(4): 125:1-125:18.

60 ABERMAN K, WENG Y J, LISCHINSKI D, et al. Unpaired motion style transfer from video to animation[J]. ACM Transactions on Graphics, 2020, 39(4): 64:1-64:12.

61 POPPER K R. Objective Knowledge: An evolutionary approach[M]. New York, Oxford University Press; Oxford, Clarendon Press, 1975.

62 LI X, YE P J, LIU Z M, et al. From features engineering to scenarios engineering for trustworthy AI: I&I, C&C, and V&V[J]. IEEE Intelligent Systems, 2022, 37(4): 21-29.

63 WANG F Y, YANG L Q, CHENG X, et al. Network softwarization and parallel networks: Beyond software-defined networks[J]. IEEE Network, 2016, 30(4): 60-65.

64 王飞跃, 杨坚, 韩双双, 等. 基于平行系统理论的平行网络架构[J]. 指挥与控制学报, 2016, 2(1): 71-77.

WANG F Y, YANG J, HAN S S, et al. The framework of parallel network based on the parallel system theory[J]. Journal of Command and Control, 2016, 2(1): 71-77.

65 孟祥冰, 王蓉, 张梅, 等. 平行感知:ACP理论在视觉SLAM技术中的应用[J]. 指挥与控制学报, 2017, 3(4): 350-358.

MENG X B, WANG R, ZHANG M, et al. Parallel perception: An ACP-based approach to visual SLAM[J]. Journal of Command and Control, 2017, 3(4):350-358.

66 LI L, LIN Y L, ZHENG N N, et al. Parallel learning: A perspective and a framework[J]. IEEE/CAA Journal of Automatica Sinica, 2017, 4(3): 389-395.

67 袁勇, 王飞跃. 区块链技术发展现状与展望[J]. 自动化学报, 2016,42(4): 481-494.

YUAN Y, WANG F Y. Blockchain: The state of the art and future trends[J]. Acta Automatica Sinica, 2016, 42(4): 481-494.

68 袁勇, 王飞跃. 平行区块链: 概念、方法与内涵解析[J]. 自动化学报, 2017, 43(10): 1703-1712.

YUAN Y, WANG F Y. Parallel blockchain: Concept, methods and issues[J]. Acta Automatica Sinica, 2017, 43(10): 1703-1712.

https://m.sciencenet.cn/blog-2374-1364795.html

上一篇:[转载]一群科学家,推翻了牛顿丨《复杂》导读直播预告

下一篇:[转载]【CAA新闻】2022平行智能大会成功召开